- IT-Service

- IT-Security

- VoIP-Telefonie

- Serverlösungen

- E-Mail-Sicherheit

- E-Mail-Archivierung

- Softwaremanagement

Serverlösungen für Unternehmen – sicher und skalierbar

VMware zu teuer? Wechseln Sie zur Scale Computing HC3!

Server sind das Herzstück Ihrer Unternehmens-IT – sie speichern Daten, steuern Prozesse und sorgen für den reibungslosen Ablauf im Arbeitsalltag.

Damit das so bleibt setzen wir auf moderne Serverlösungen, die perfekt zu allen Unternehmensgrößen passen.

Scale Computing – die smarte Alternative zu VMware

Nach den Lizenzänderungen durch Broadcom suchen viele KMU in Österreich nach einer stabilen, planbaren und kosteneffizienten VMware-Alternative. Wir haben die Lösung.

Die Scale Computing HC3 Hyperconverged Infrastructure ist das ideale Server-System für kleine und mittlere Unternehmen. Im Gegensatz zu komplexen, teuren Virtualisierungslösungen bietet HC3 alles in einem: Hypervisor, Speicher und Hochverfügbarkeit – ohne Lizenz-Chaos und separate Kosten für vCenter, vSAN und Co.

Ihre Vorteile:

- Bis zu 40% geringere TCO (Total Cost of Qwnership als bei VMware

- Eingebaute Ausfallsicherheit

- Sehr einfache Bedienung

- Lokaler Support durch Absolute-IT

Scale Computing ist die Alternative zu VMware, wenn Sie Leistung, Stabilität und einfache Verwaltung suchen.

Was unterscheidet Scale von anderen Virtualisierungslösungen?

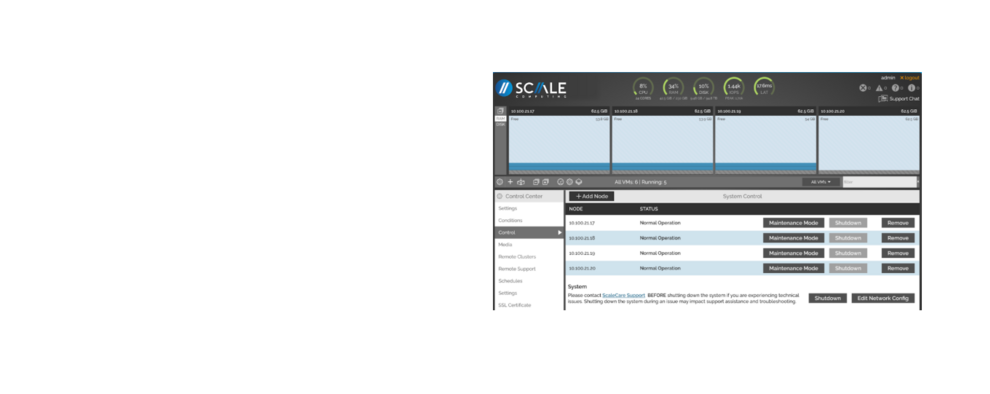

Anhand dieser Abbildung sehen Sie warum ein Scale Cluster so einfach ist:

Warum Scale Computing?

Weil IT-Infrastruktur heute einfach funktionieren muss.

Mit der Scale Computing Platform setzen Unternehmen auf eine hyperkonvergente Infrastruktur (HCI), die alles vereint: Leistung, Einfachheit und Wirtschaftlichkeit.

Gerade jetzt, wo viele Unternehmen nach einer VMware-Alternative suchen, bietet Scale Computing eine zukunftssichere, lizenzfreie Lösung, die mit Ihren Anforderungen wächst.

Ihr Scale Computing Partner:

Als offizieller Scale Computing Partner in Österreich unterstützen wir Sie bei der Planung, Implementierung und Betreuung Ihrer neuen Infrastruktur.

Von der individuellen Beratung bis zum laufenden Support – wir machen Ihre IT fit für die Zukunft.